Содержание цикла статей:

- Создание домашней сети на базе устройств MikroTik: Часть 1

- Создание домашней сети на базе устройств MikroTik: Часть 2 — Настройка hAP ac

- Создание домашней сети на базе устройств MikroTik: Часть 3 — Настройка RB750gr3 hEX

- Создание домашней сети на базе устройств MikroTik: Часть 4 — Создание OpenVPN туннеля

- Создание домашней сети на базе устройств MikroTik: Часть 5 — Создание EoIP туннеля

- Создание домашней сети на базе устройств MikroTik: Часть 6 — Firewall защита доступа (Вы тут)

- Создание домашней сети на базе устройств MikroTik: Часть 7 — Firewall правильное перенаправление портов в сети с двумя шлюзами

- Создание домашней сети на базе устройств MikroTik: Часть 8 — Установка и настройка MikroTik DUDE Network Monitor

В прошлых частях мы с Вами настроили единую локальную сеть через EoIP туннель построенном поверх OpenVPN.

К каким результатам мы пришли:

У нас встает вопрос безопасности нашей локальной сети, ведь китайские боты не спят и постоянно сканируют доступное сетевое пространство на наличие дыр и уязвимостей.

Имея статический IP мы подвержены риску быть взломанными. Т.к. наш статический IP доступен в интернете, он может подвергаться различного рода «атакам из вне».

Поэтому нам нужно сделать так, чтобы только мы могли подключаться к нашим роутерам и другим сервисам в локальной сети.

В принципе жесткую защиту мы делать не будем. У нас ведь не корпоративная сеть, а домашняя. Данной статьей мы попробуем закрыть самые распространенные пробелы в защите нашего роутера и локальной сети в общем. Не будем допускать банальных ошибок.

Организацию удаленного подключения мы рассмотрим в Седьмой статье т.к. эта статья получилась достаточно большой по наполнению.

Ну что, поехали…

За все операции обработки трафика в сетевых устройствах отвечает так называемый «Межсетевой экран» (Eng — Firewall)

Именно он определяет куда отправлять тот или иной пакет, как обрабатывать соединения и многое, многое другое…

Чтобы охватить весь спектр работы Firewall-а не хватит не только одной статьи, но и 10 или 20 статей точно. Настолько велики его возможности и вариации применения.

Кстати это касается не только MikroTik RouterOS, а принципа фильтрации трафика в общем в операционных системах (даже на Windows)!

Официальные данные на MikroTik Wiki: IP/Firewall/Filter [ENG]

Давайте взглянем, где находится этот самый Межсетевой экран в наших устройствах(ведь RouterOS одинакова на всем оборудовании MikroTik):

Он находится по пути IP -> Firewall

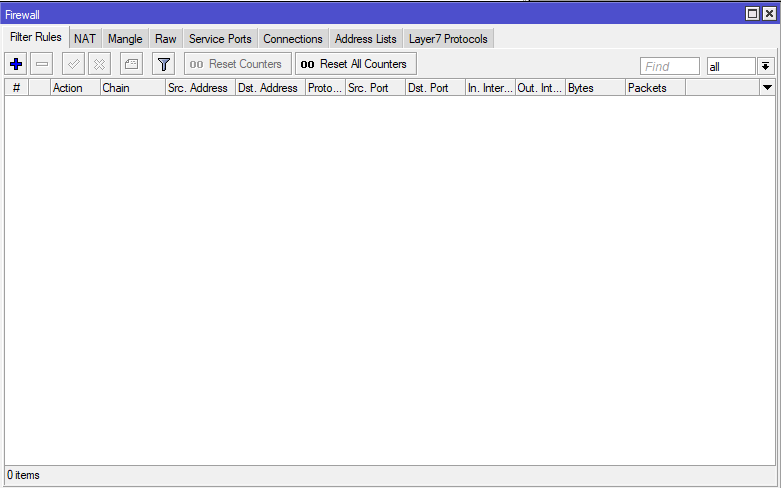

Кратко пробежимся по основным вкладкам Firewall:

1 — Filter Rules — тут основные разрешающие и блокирующие правила.

2 — NAT — тут формируются перенаправления трафика.

3 — Mangle — тут происходит маркировка соединений и пакетов, отлов определенного вида трафика для дальнейшей его обработки.

Остальные вкладки пока рассматривать не будем, они нам не пригодятся.

4 — Raw — тут можно правилами отловить паразитный трафик и тем самым снизить нагрузку на CPU. Полезно для смягчения DOS атак.

5 — Service Ports — Для некоторых сетевых протоколов требуется прямое двустороннее соединение между конечными точками. Это не всегда возможно, поскольку трансляция сетевых адресов широко используется для подключения клиентов к сети. Это подменю позволяет настроить «помощники отслеживания соединений» для вышеупомянутых протоколов. Эти «помощники» используются для обеспечения правильного обхода NAT.

6 — Connections — тут отображаются все текущие соединения проходящие через маршрутизатор.

7 — Address List — тут списки адресов брандмауэра позволяют пользователю создавать списки IP-адресов, сгруппированных под общим именем. Затем фильтры брандмауэра, Mangle и NAT могут использовать эти списки адресов для сопоставления пакетов с ними.

8 — Layer7 Protocols — тут можно создавать шаблоны для поиска в потоках ICMP / TCP / UDP. L7 собирает первые 10 пакетов соединения или первые 2KB соединения и ищет шаблон в собранных данных.

Часть терминов может показаться непонятной, но в этом нет ничего страшного, мы будем работать только с первым пунктом Filter Rules. Хотя в нем тоже, очень много вариантов создания правил.

Сразу нужно оговориться, что полной безопасности Вам никто не обеспечит и это важно понимать! Но боятся не стоит, мы ведь не популярная корпорация за которой ведется промышленный шпионаж, нам достаточно превентивных мер ))))

Конфигурация по умолчанию:

На MikroTik Wiki представлена базовая конфигурация в таком виде: Basic universal firewall script [ENG]

Вы можете использовать её или нет )

Я делаю несколько по своему, возможно что-то тут не идеально, и Вы обладая большим опытом подскажите мне в комментариях, как сделать лучше ))

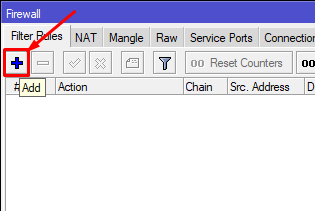

1. Перейдем к созданию правил в Firewall Filter Rules

Правила добавляются по уже знакомой нам кнопке плюс…

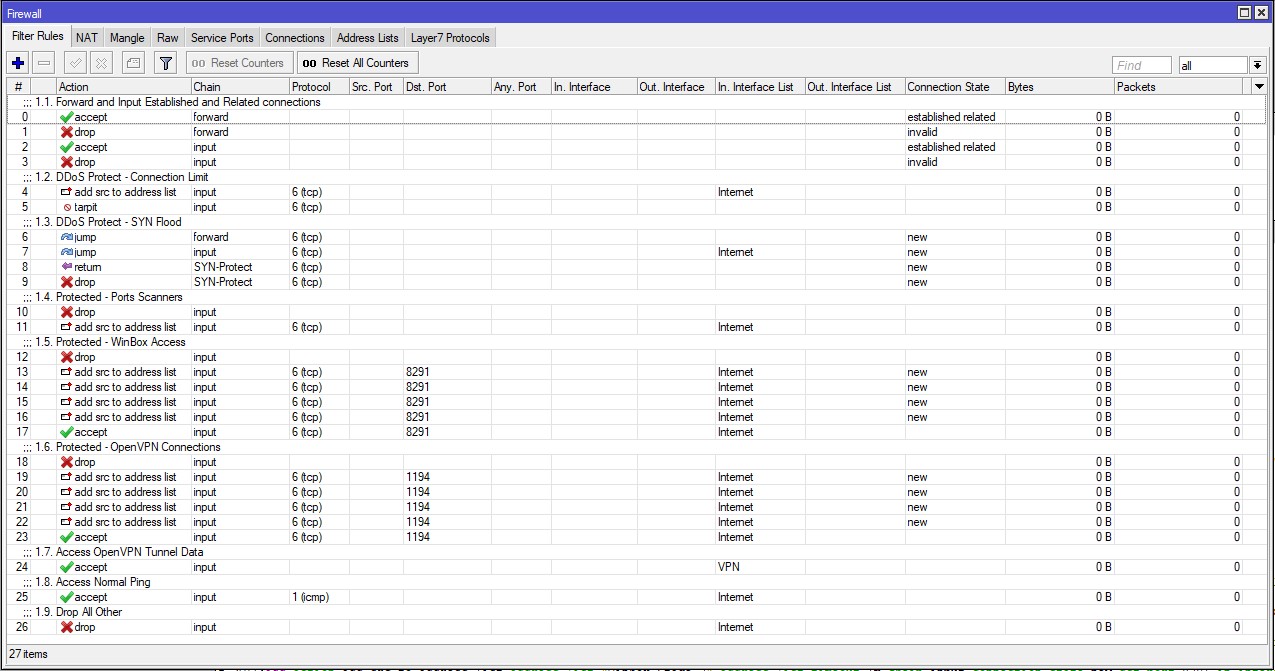

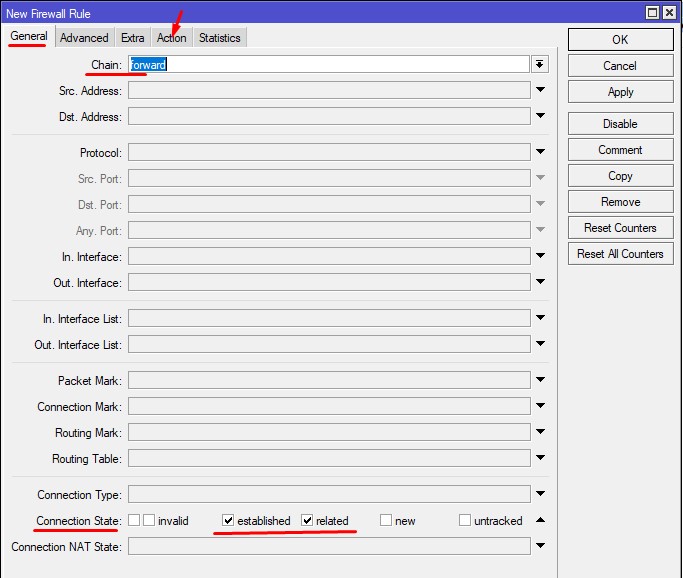

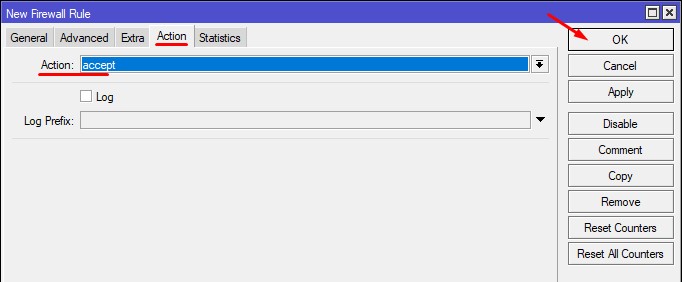

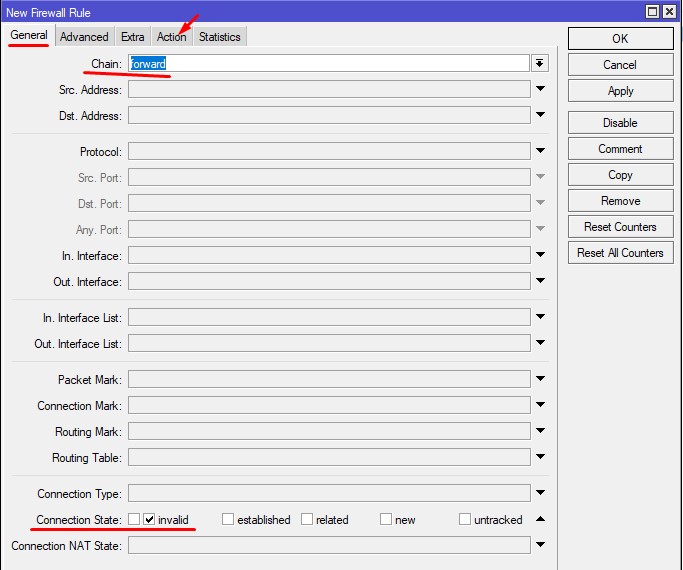

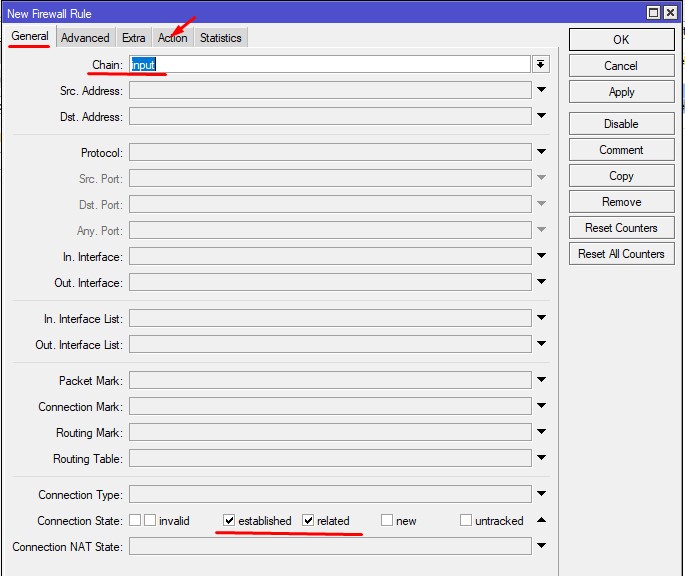

1.1. Перво наперво нам нужно разрешить уже установленные(Established) и связанные(Related) соединения и сбросить некорректные(Invalid) соединения для проходящих (маршрутизируемых) пакетов в цепочке Forward и предназначенных локальной системе в цепочке Input.

Так мы снизим нагрузку на маршрутизатор обработав эти данные сразу.

Зачем повторно обрабатывать эти соединения если они уже и так установлены или неизвестны. Экономим ресурсы процессора. Т.е. эти правила будут в самом начале нашей таблицы.

/ip firewall filter

add action=accept chain=forward comment="1.1. Forward and Input Established and Related connections" connection-state=established,related

add action=drop chain=forward connection-state=invalid

add action=accept chain=input connection-state=established,related

add action=drop chain=input connection-state=invalidОчень часто люди используют настройки по умолчанию на своих маршрутизаторах. Это также означает, что можно угадать, какой локальный адрес используется за маршрутизатором. Обычно это 192.168.88.0/24 для устройств, работающих на RouterOS. Это означает, что в общедоступной сети злоумышленник может создать простой маршрут, который говорит, что 192.168.88.0/24 находится за вашим общедоступным IP-адресом.

Таким образом злоумышленник может атаковать ваши локальные сетевые устройства.

Чтобы защитить вашу локальную подсеть от этих атак, можно использовать очень простое правило фильтра брандмауэра. Это правило отбрасывает все пакеты, которые предназначены для локальной сети, но не являются NAT

/ip firewall filter

add action=drop chain=forward connection-nat-state=!dstnat connection-state=new in-interface-list=Internet

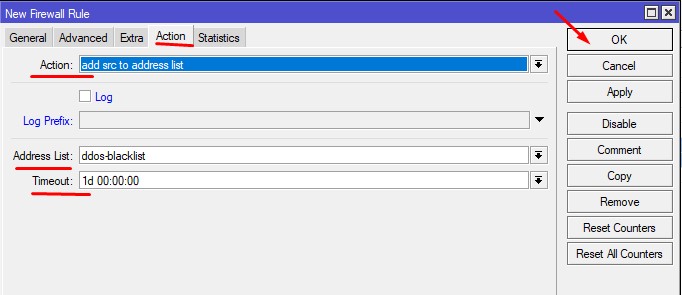

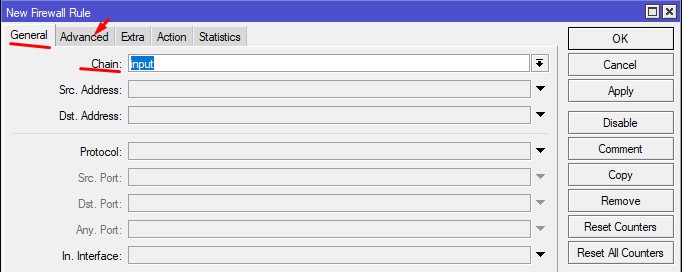

1.2. Далее необходимо обеспечить защиту. Продолжим мы с Лимита входящих соединений.

Это даст нам некоторую защиту от DDoS атак.

Позволяет группировать интерфейсы и применять правила Firewall обращаясь сразу к нескольким интерфейсам.

Более подробно про данные списки можно почитать в отдельной статье: MikroTik RouterOS – Списки интерфейсов “Interface List”

Сами списки также нужно создать. Имена списков Вы можете задавать свои не обязательно, как у меня.

Вся информация по тому, как это делать по ссылке выше в статье MikroTik RouterOS – Списки интерфейсов “Interface List”

/ip firewall filter

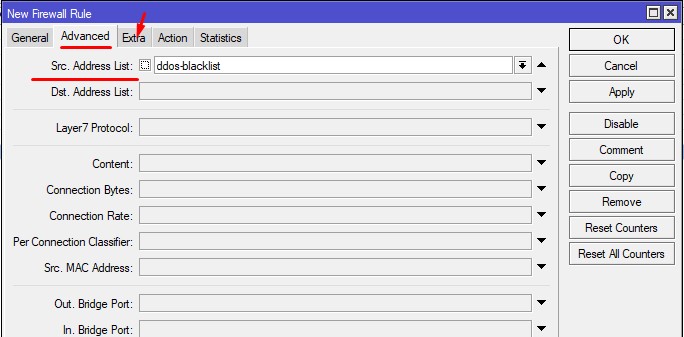

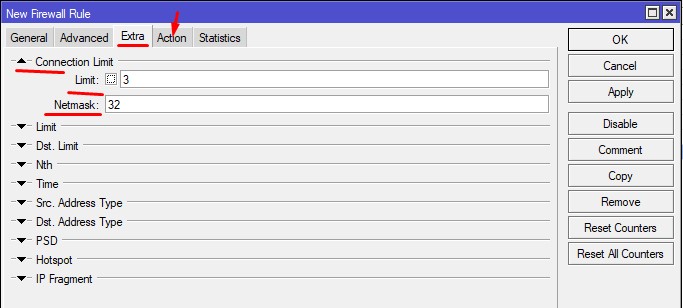

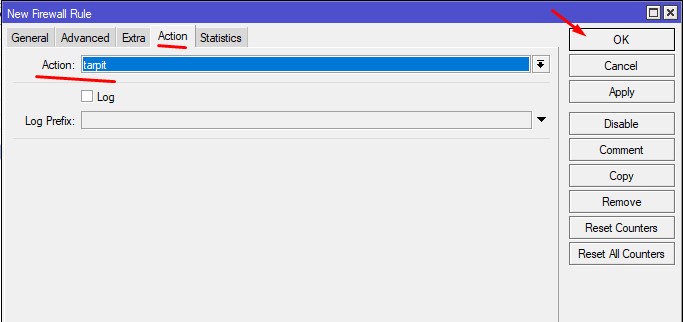

add action=add-src-to-address-list address-list=ddos-blacklist address-list-timeout=1d chain=input comment="1.2. DDoS Protect - Connection Limit" connection-limit=100,32 in-interface-list=Internet protocol=tcp

add action=tarpit chain=input connection-limit=3,32 protocol=tcp src-address-list=ddos-blacklist

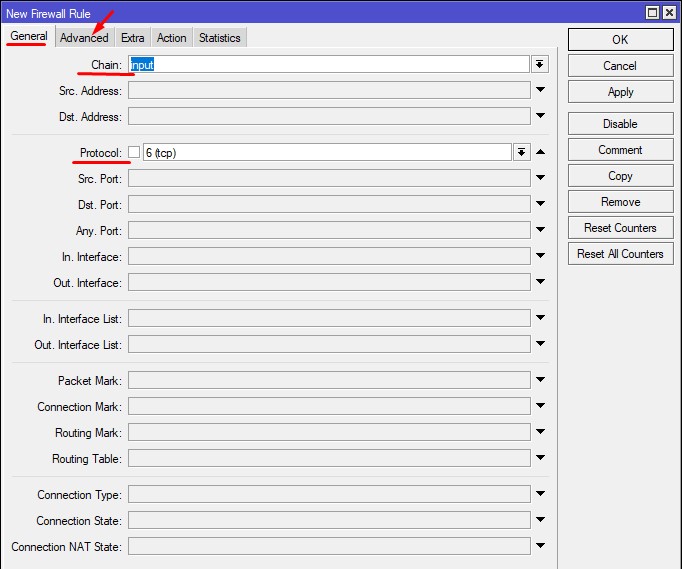

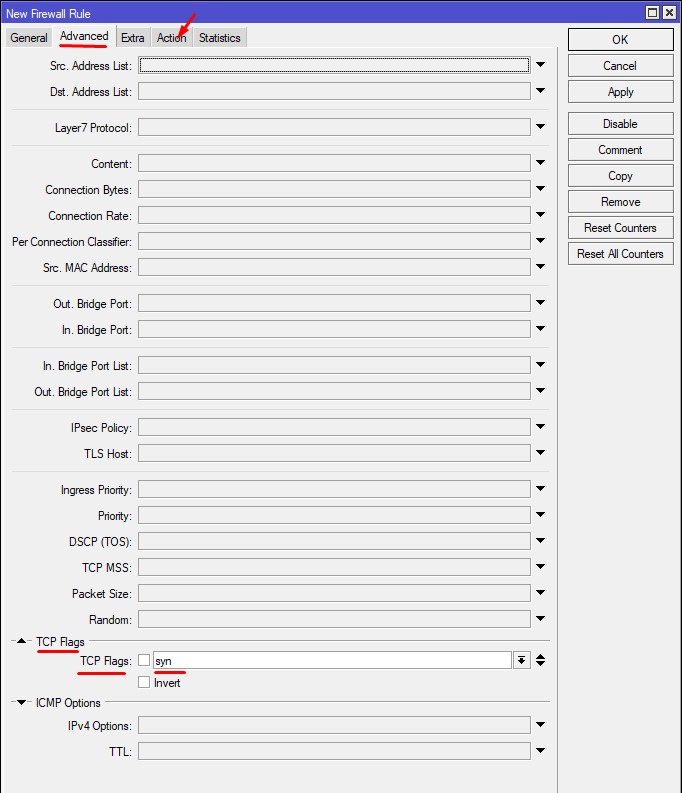

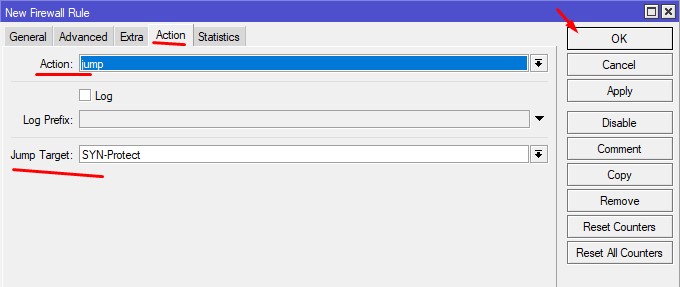

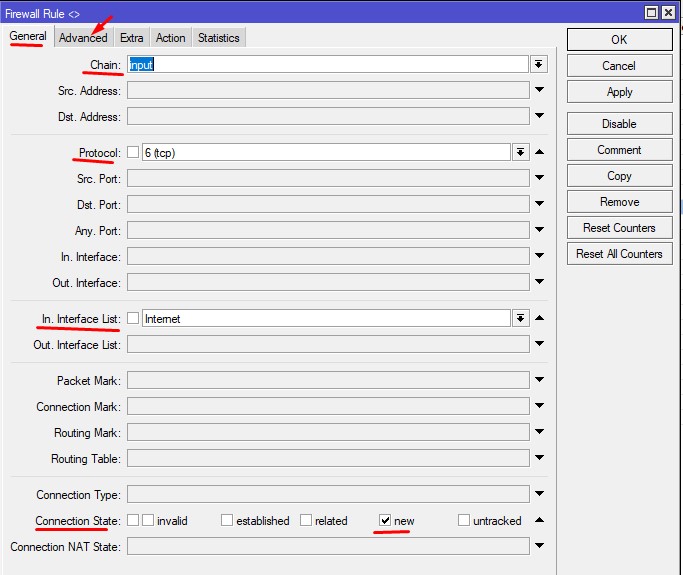

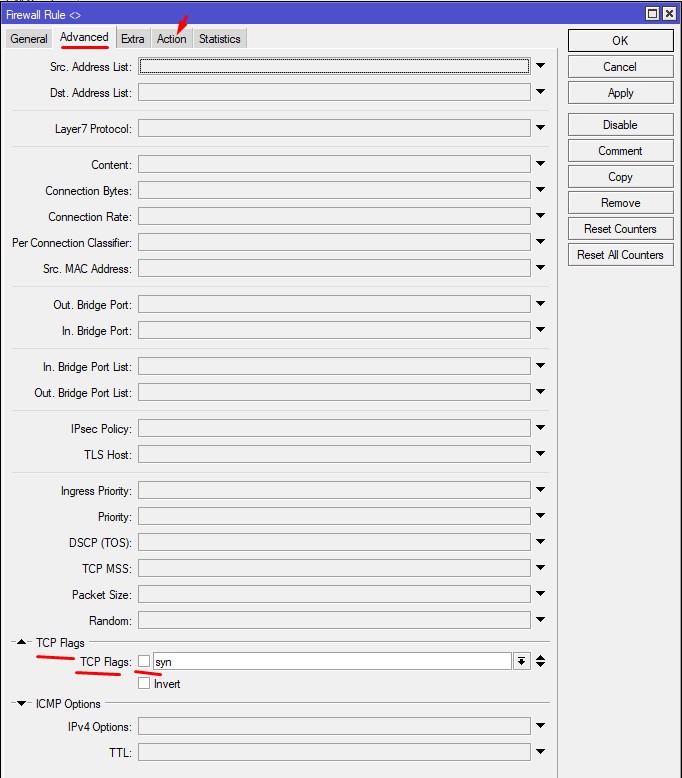

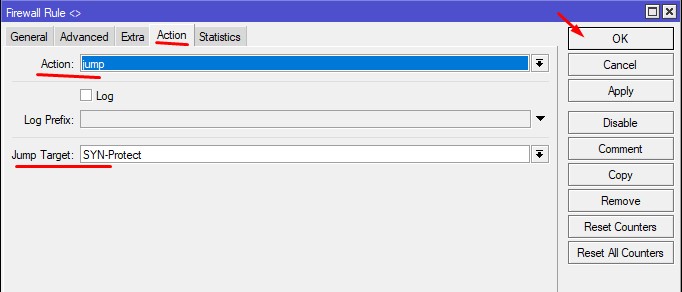

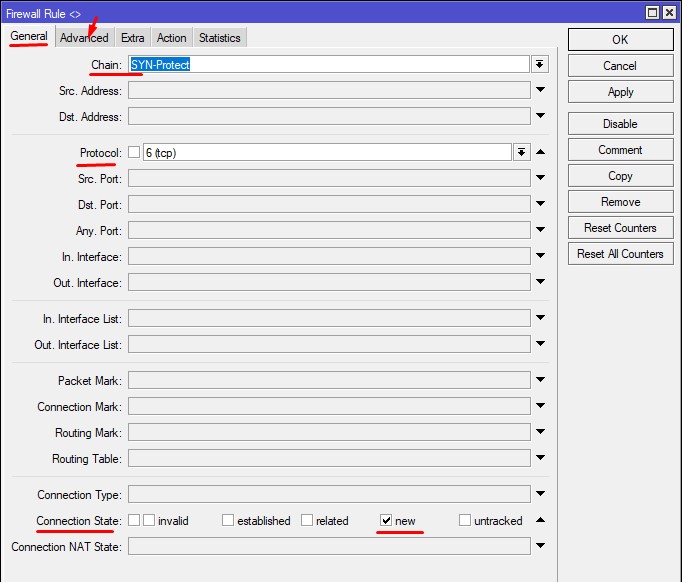

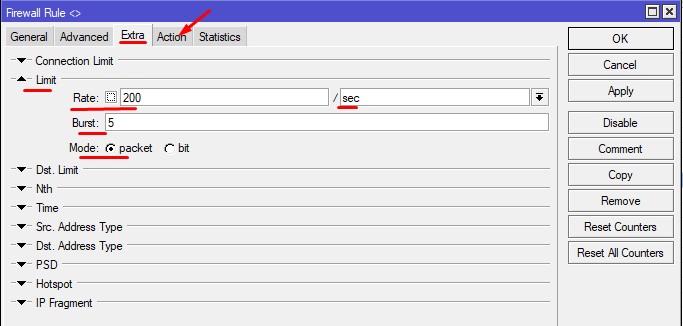

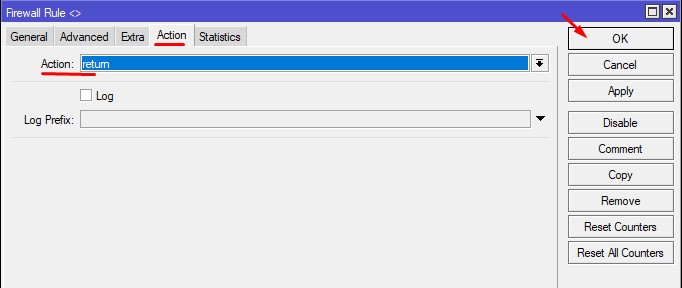

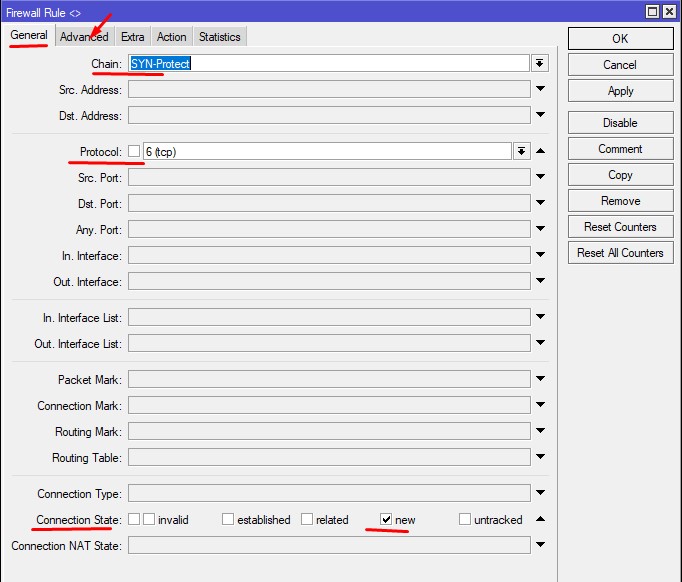

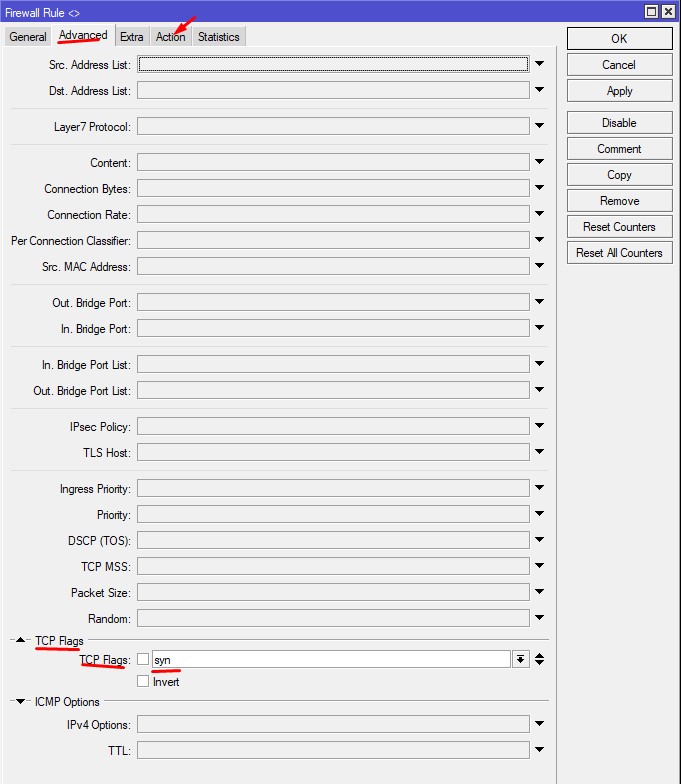

1.3. Следом идет защита от SYN флуда.

Что это такое можно почитать тут: https://ru.wikipedia.org/wiki/SYN-флуд или в более профильных изданиях.

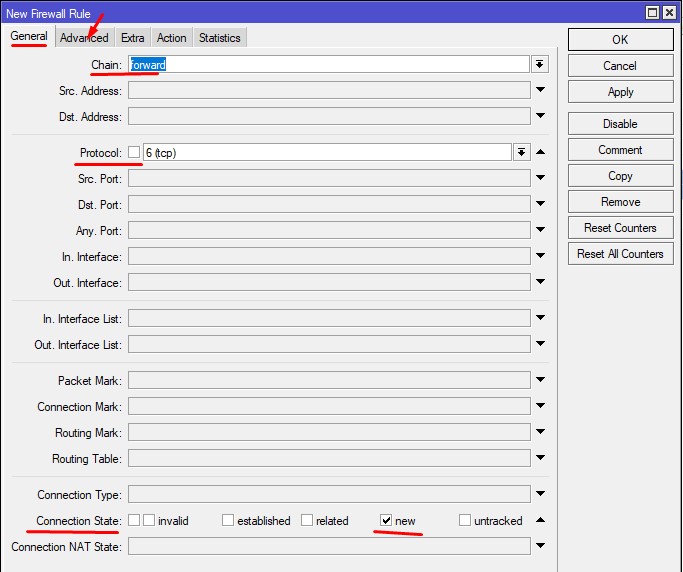

Защищать мы будем, как проходящий трафик, так и входящий трафик. Путем создания отдельной цепочки SYN-Protect

/ip firewall filter

add action=jump chain=forward comment="1.3. DDoS Protect - SYN Flood" connection-state=new jump-target=SYN-Protect protocol=tcp tcp-flags=syn

add action=jump chain=input connection-state=new in-interface-list=Internet jump-target=SYN-Protect protocol=tcp tcp-flags=syn

add action=return chain=SYN-Protect connection-state=new limit=200,5:packet protocol=tcp tcp-flags=syn

add action=drop chain=SYN-Protect connection-state=new protocol=tcp tcp-flags=syn

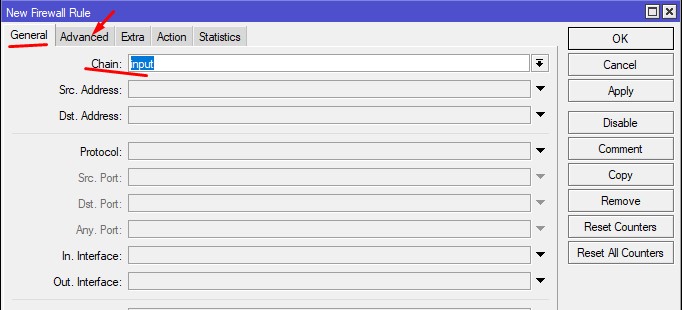

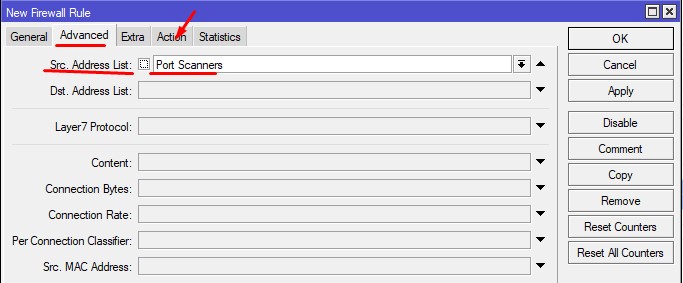

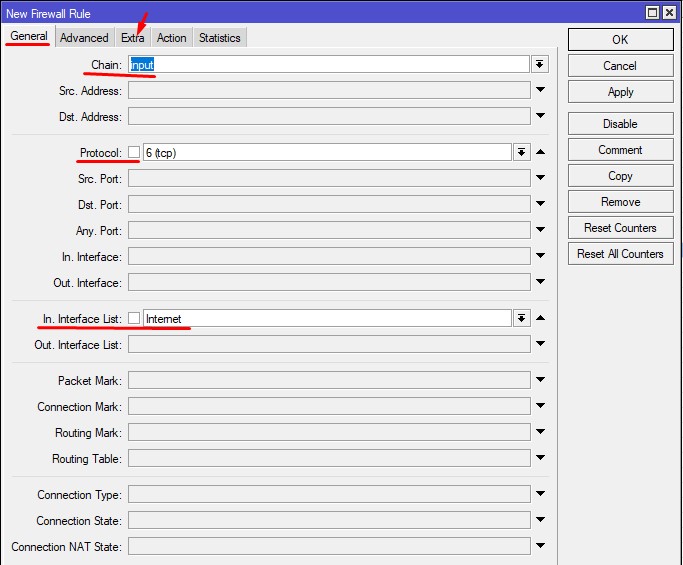

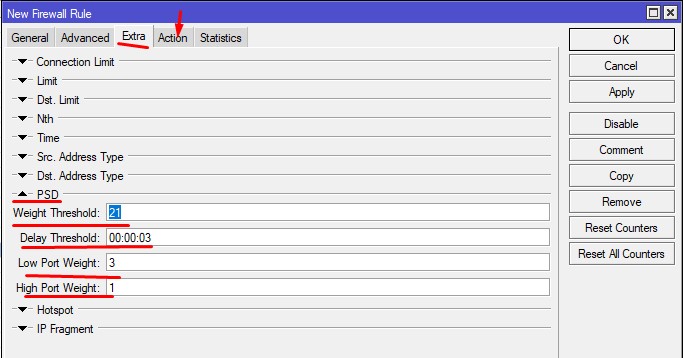

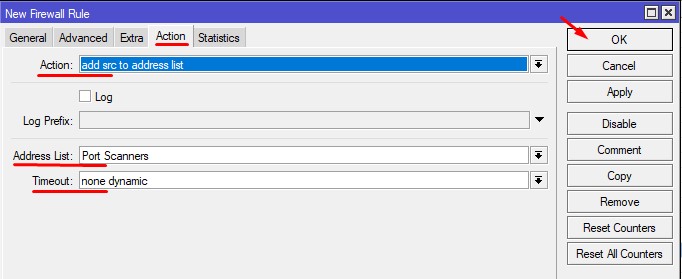

1.4. Защита от сканеров портов (PSD — Port Scan Detection).

На счет данного правила есть разные мнения, кто-то считает, что оно не нужно, кто-то, что нужно.

Я же предпочитаю немного себя подстраховать. Тем более, что благодаря данному правилу Address Lists заполняется какими-то забугорными IP адресами )

/ip firewall filter

add action=drop chain=input comment="1.4. Protected - Ports Scanners" src-address-list="Port Scanners"

add action=add-src-to-address-list address-list="Port Scanners" address-list-timeout=none-dynamic chain=input in-interface-list=Internet protocol=tcp psd=21,3s,3,1

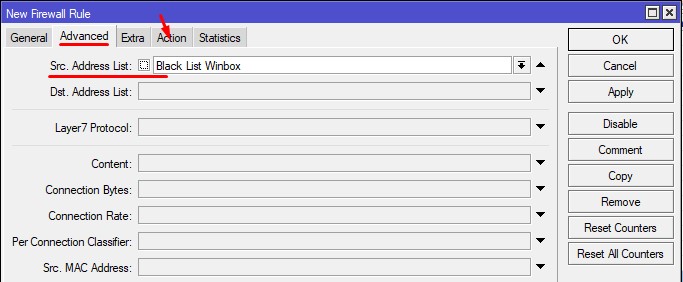

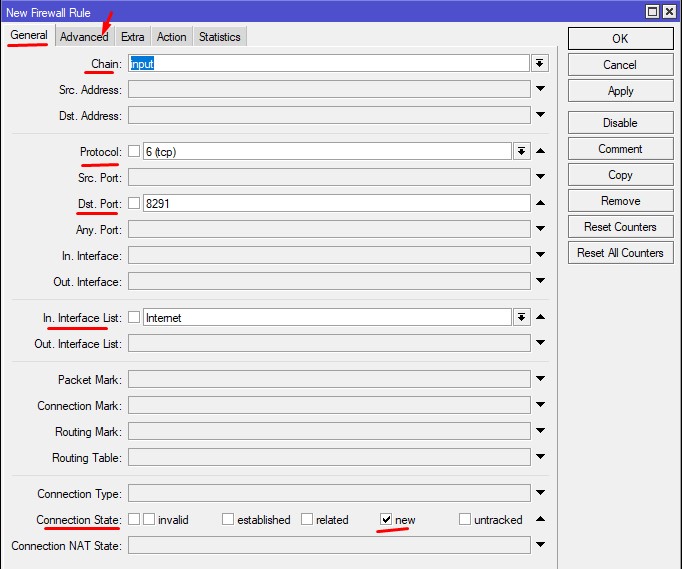

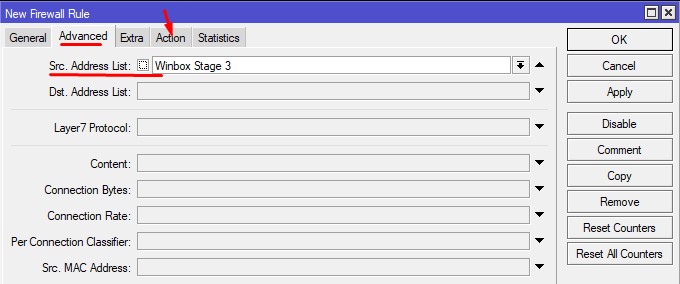

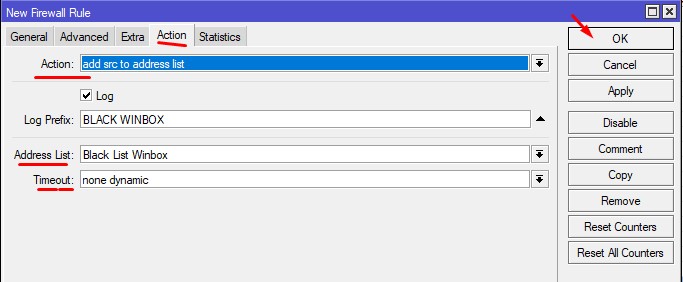

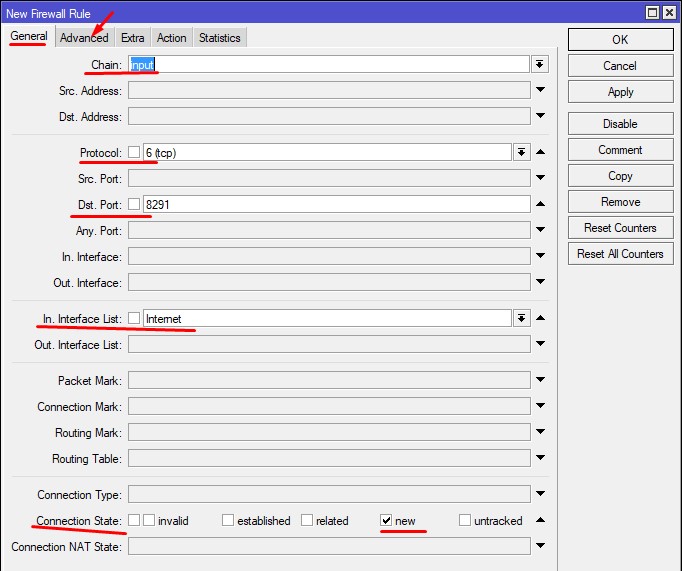

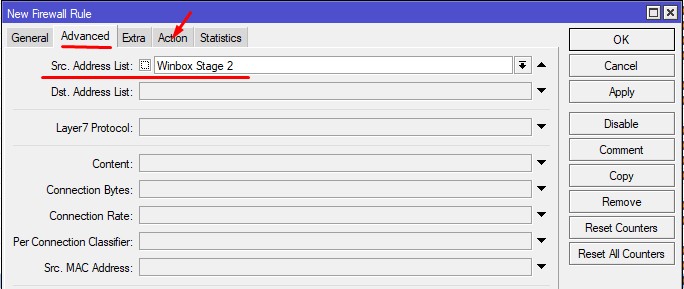

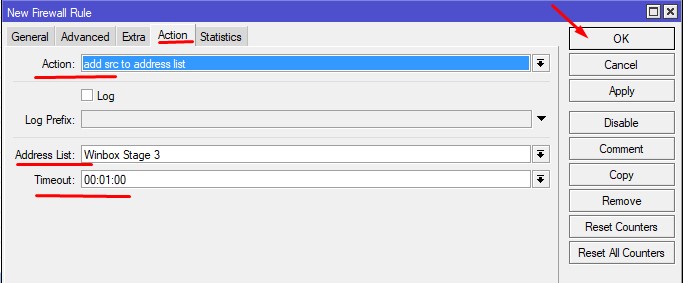

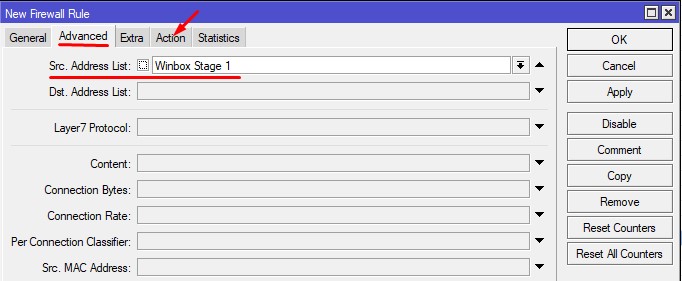

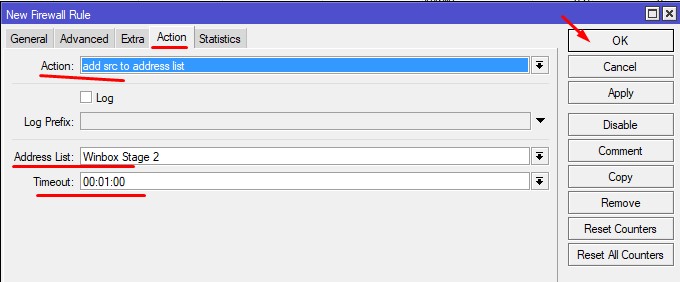

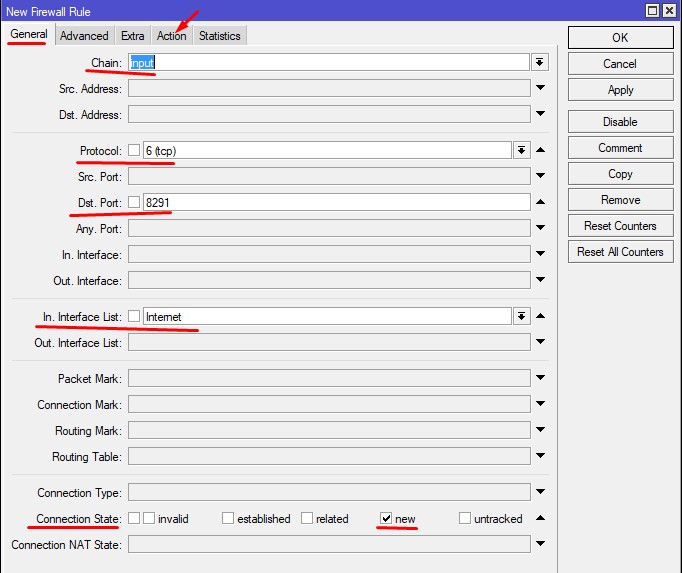

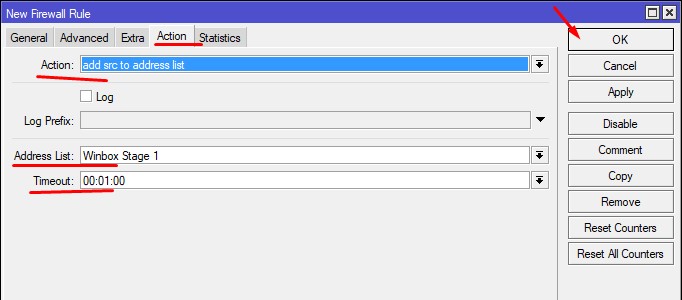

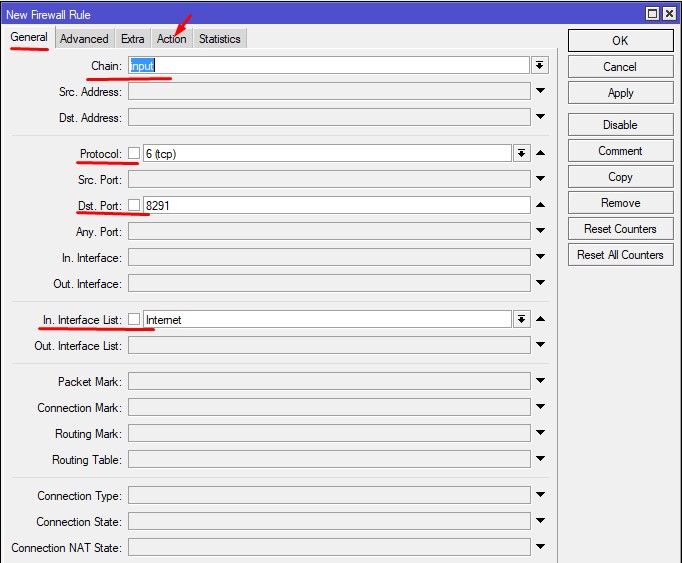

1.5. Защита WinBox порта от перебора.

Логика обработки тут следующая.

1. Когда мы подключаемся к роутеру на порт 8291, то мы имеет состояние соединения new, правило добавляет наш IP в список уровня 1

2. Если мы не авторизовались и отключились, а после снова пытаемся подключиться, то мы опять будем иметь состояние соединения new. При этом наш IP адрес уже будет в Списке 1

Соответственно наш IP попадет в список уровня 2 и т.д до тех пор пока нас не заблокирует Правило 13, и уже после этого Правило 12 не будет нам давать возможность новых подключений к роутеру по порту 8291.

3. А если мы авторизовались, то наше соединение перейдет из состояния new в состояние established и обработка соединения уже будет вестись самым верхним правилом 2, которое нам все разрешает.

По сути у злоумышленника может быть всего четыре возможности Авторизоваться у нас на роутере через порт WinBox

/ip firewall filter

add action=drop chain=input comment="1.5. Protected - WinBox Access" src-address-list="Black List Winbox"

add action=add-src-to-address-list address-list="Black List Winbox" address-list-timeout=none-dynamic chain=input connection-state=new dst-port=8291 in-interface-list=Internet log=yes log-prefix="BLACK WINBOX" protocol=tcp src-address-list="Winbox Stage 3"

add action=add-src-to-address-list address-list="Winbox Stage 3" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp src-address-list="Winbox Stage 2"

add action=add-src-to-address-list address-list="Winbox Stage 2" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp src-address-list="Winbox Stage 1"

add action=add-src-to-address-list address-list="Winbox Stage 1" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp

add action=accept chain=input dst-port=8291 in-interface-list=Internet protocol=tcp

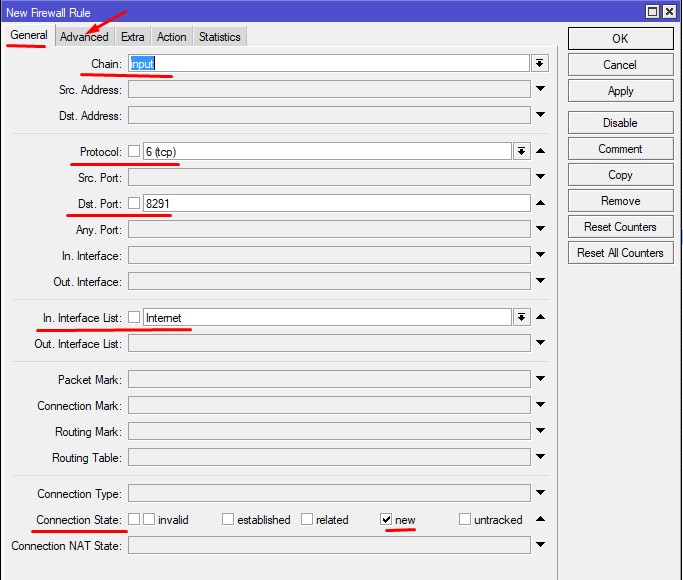

1.6. Защита OpenVPN порта от перебора.

Данная защита делается абсолютно аналогично пункту 1.5.

Единственным отличием будут названия OpenVPN вместо WinBox и входящий TCP порт 1194

Поэтому просто повторяем действия

Консольно:

/ip firewall filter

add action=drop chain=input comment="1.6. Protected - OpenVPN Connections" src-address-list="Black List OpenVPN"

add action=add-src-to-address-list address-list="Black List OpenVPN" address-list-timeout=none-dynamic chain=input connection-state=new dst-port=1194 in-interface-list=Internet log=yes log-prefix="BLACK OVPN" protocol=tcp src-address-list="OpenVPN Stage 3"

add action=add-src-to-address-list address-list="OpenVPN Stage 3" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp src-address-list="OpenVPN Stage 2"

add action=add-src-to-address-list address-list="OpenVPN Stage 2" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp src-address-list="OpenVPN Stage 1"

add action=add-src-to-address-list address-list="OpenVPN Stage 1" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp

add action=accept chain=input dst-port=1194 in-interface-list=Internet protocol=tcp

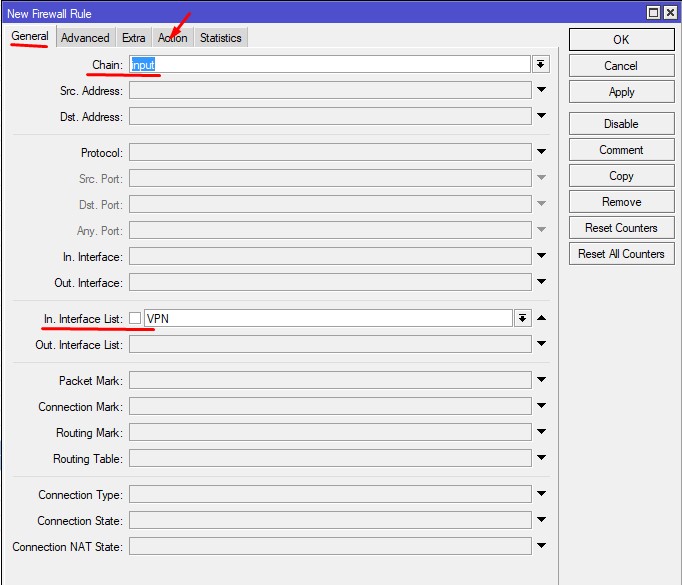

1.7. Разрешающее правило для прохождения любого трафика по VPN туннелям.

/ip firewall filter

add action=accept chain=input comment="1.7. Access OpenVPN Tunnel Data" in-interface-list=VPN

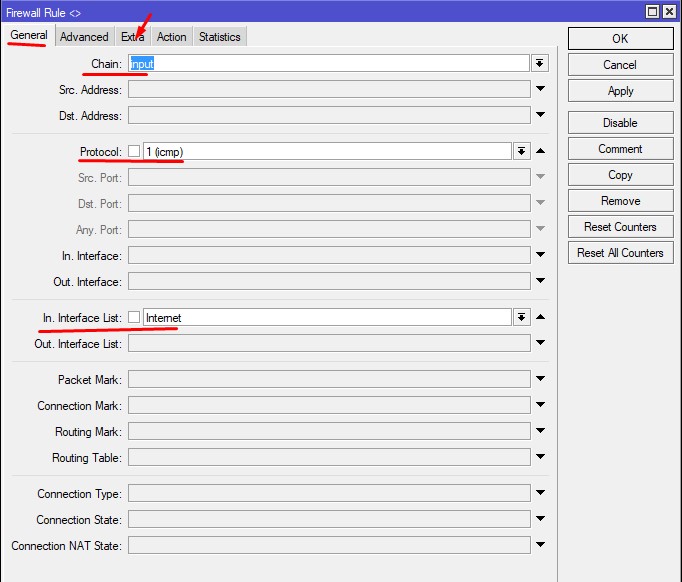

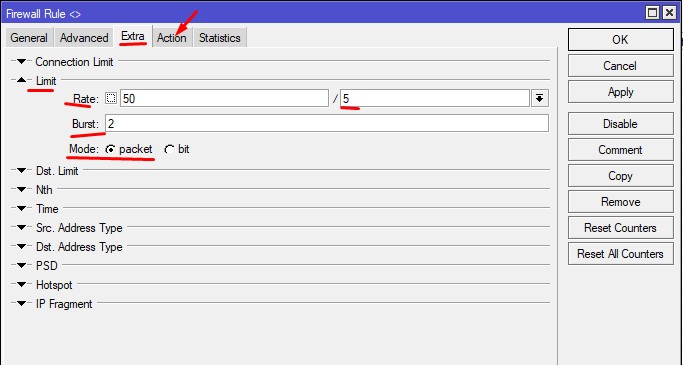

1.8. Разрешающее правило для прохождения только нормальных PING запросов.

/ip firewall filter

add action=accept chain=input comment="1.8. Access Normal Ping" in-interface-list=Internet limit=50/5s,2:packet protocol=icmp

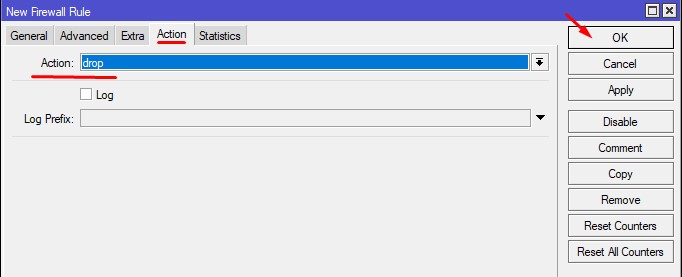

1.9. Запрещающее правило

Нормально закрытый Firewall должен обязательно обладать таким правилом. Иначе все бессмысленно.

Выше мы обрабатываем соединения и разрешаем только то, что нам необходимо. Все остальное блокируем.

Это намного правильней, чем Разрешить все и блокировать только нужное Вам. А всего, что нужно заблокировать Вы наверняка не знаете.

/ip firewall filter

add action=drop chain=input comment="1.9. Drop All Other" in-interface-list=Internet

2. Для ленивых

Если Вы дочитали до конца, значит у Вас пытливый ум и Вы хорошо представляете с чем столкнулись. Вы молодец.

Еще раз хотелось бы обозначить, что данная конфигурация не является идеальной. Я просто старался показать некоторые способы фильтрации трафика. Вам решать, использовать это у себя простым копипастом или подумать и сделать лучше! Но я уверен, что моё решение тоже не плохое =)

Все вышеизложенное в едином виде:

/ip firewall filter

add action=accept chain=forward comment="1.1. Forward and Input Established and Related connections" connection-state=established,related

add action=drop chain=forward connection-state=invalid

add action=drop chain=forward connection-nat-state=!dstnat connection-state=new in-interface-list=Internet

add action=accept chain=input connection-state=established,related

add action=drop chain=input connection-state=invalid

add action=add-src-to-address-list address-list=ddos-blacklist address-list-timeout=1d chain=input comment="1.2. DDoS Protect - Connection Limit" connection-limit=100,32 in-interface-list=Internet protocol=tcp

add action=tarpit chain=input connection-limit=3,32 protocol=tcp src-address-list=ddos-blacklist

add action=jump chain=forward comment="1.3. DDoS Protect - SYN Flood" connection-state=new jump-target=SYN-Protect protocol=tcp tcp-flags=syn

add action=jump chain=input connection-state=new in-interface-list=Internet jump-target=SYN-Protect protocol=tcp tcp-flags=syn

add action=return chain=SYN-Protect connection-state=new limit=200,5:packet protocol=tcp tcp-flags=syn

add action=drop chain=SYN-Protect connection-state=new protocol=tcp tcp-flags=syn

add action=drop chain=input comment="1.4. Protected - Ports Scanners" src-address-list="Port Scanners"

add action=add-src-to-address-list address-list="Port Scanners" address-list-timeout=none-dynamic chain=input in-interface-list=Internet protocol=tcp psd=21,3s,3,1

add action=drop chain=input comment="1.5. Protected - WinBox Access" src-address-list="Black List Winbox"

add action=add-src-to-address-list address-list="Black List Winbox" address-list-timeout=none-dynamic chain=input connection-state=new dst-port=8291 in-interface-list=Internet log=yes log-prefix="BLACK WINBOX" protocol=tcp src-address-list="Winbox Stage 3"

add action=add-src-to-address-list address-list="Winbox Stage 3" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp src-address-list="Winbox Stage 2"

add action=add-src-to-address-list address-list="Winbox Stage 2" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp src-address-list="Winbox Stage 1"

add action=add-src-to-address-list address-list="Winbox Stage 1" address-list-timeout=1m chain=input connection-state=new dst-port=8291 in-interface-list=Internet protocol=tcp

add action=accept chain=input dst-port=8291 in-interface-list=Internet protocol=tcp

add action=drop chain=input comment="1.6. Protected - OpenVPN Connections" src-address-list="Black List OpenVPN"

add action=add-src-to-address-list address-list="Black List OpenVPN" address-list-timeout=none-dynamic chain=input connection-state=new dst-port=1194 in-interface-list=Internet log=yes log-prefix="BLACK OVPN" protocol=tcp src-address-list="OpenVPN Stage 3"

add action=add-src-to-address-list address-list="OpenVPN Stage 3" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp src-address-list="OpenVPN Stage 2"

add action=add-src-to-address-list address-list="OpenVPN Stage 2" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp src-address-list="OpenVPN Stage 1"

add action=add-src-to-address-list address-list="OpenVPN Stage 1" address-list-timeout=1m chain=input connection-state=new dst-port=1194 in-interface-list=Internet protocol=tcp

add action=accept chain=input dst-port=1194 in-interface-list=Internet protocol=tcp

add action=accept chain=input comment="1.7. Access OpenVPN Tunnel Data" in-interface-list=VPN

add action=accept chain=input comment="1.8. Access Normal Ping" in-interface-list=Internet limit=50/5s,2:packet protocol=icmp

add action=drop chain=input comment="1.9. Drop All Other" in-interface-list=InternetБонус:

Работая с Firewall на родительском hEx роутере, обнаружил большой объем заблокированного трафика.

Решил посмотреть, в чем дело, включил логирование в правилах и обнаружил интересную ситуацию.

Оказалось, что местный провайдер не закрыл широковещательный трафик службы имен NetBIOS Name Service — UDP порт 137 (Остальные порты и информация: https://ru.wikipedia.org/wiki/NetBIOS)

И какой-то «Сосед» воткнул интернет кабель в простой ПК с Windows, тем самым создав тот самый паразитный трафик. Такие запросы с одного ПК могут занимать около 30 кбит/сек на вашем WAN порту.

Думаю можно себе представить если таких ПК в сети будет 100-150. Написали провайдеру, а пока он латает свои дыры, добавил правило блокировки. Только не в Firewall Filter, а в Firewall Raw.

Данная таблица полезна для уменьшения нагрузки на CPU и позволяет блокировать трафик на этапе Prerouting-а

Вот это правило:

/ip firewall raw

add action=drop chain=prerouting dst-port=137,138,139 in-interface-list=Internet protocol=udpБонус 2:

Благодарю Вас за Ваше время.

Организацию удаленного доступа я вынес в следующую статью:

Создание домашней сети на базе устройств MikroTik: Часть 7 — Firewall правильное перенаправление портов в сети с двумя шлюзами

Всего хорошего на просторах Интернета 😉

Список всех статей в хронологическом порядке: История статей

UPD 11.10.2018:

Статья обновлена исходя из опыта эксплуатации и дальнейшего перехода на работу со Списками интерфейсов

Для понимания, что это такое, изучите статью MikroTik RouterOS – Списки интерфейсов “Interface List”

UPD 12.08.2019:

В начало статьи добавлена заметка. Ряд читателей почему-то думает, что эта статья это вся настройка Firewall и удивляется, что нет интернета 🙂

Будьте внимательней!

UPD 05.10.2019:

Для тех кого интересует финальный результат и более лучшая защита, то рекомендую после прочтения данной статьи перейти к статье: MikroTik : RouterOS : Стучимся к себе домой. Firewall Filter PortKnocking

UPD: 31.03.2020:

Добавлен «Бонус 2» с правилами для роутера за серым IP провайдера

Уважаемый GregoryGost, благодарю за быстрый ответ.

Вчера обратил внимание на заметку (как до этого не увидел ее),

далее прочитав соответствующую статью донастроил.

Ну и пошел дальше изучать Ваши статьи.

Все доходчиво объяснено, для таких как я, которые далеки от знаний сетевой администратора.

Желаю всего наилучшего от чистого сердца !!!

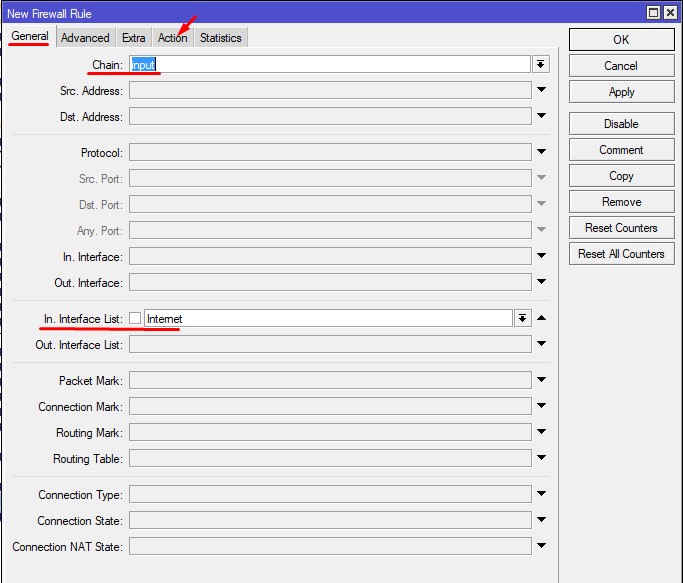

Доброго времени суток.

Настраивал hEX S по Вашей инструкции.

При вводе правил получаю ошибку:

input does not match any value of interface-list

В параметре «In. Interface List» нет пункта «Internet»

Только «All, Dynamic, None, Static»

Доброго времени,

В статье в пункте 1.2 есть заметка: «Далее, большинство правил будут включать в себя параметр Списков интерфейсов In Interface List. Это замена для параметра In Interface.

Позволяет группировать интерфейсы и применять правила Firewall обращаясь сразу к нескольким интерфейсам.

Более подробно про данные списки можно почитать в отдельной статье: MikroTik RouterOS — Списки интерфейсов «Interface List»

Желательно изучить статью MikroTik RouterOS — Списки интерфейсов «Interface List». Потом создать свой список интерфейсов и назначить в него нужные интерфейсы, которые относятся к провайдерским.

Спасибо за Ваш труд!

Рад, что оказался полезным )

Классный сайт, всё доступным языком, спасибо Вам за труд.

Благодарю!

Рад, что Вам понравилось.

Классно! В моем случае почему-то не работает приложение Miele@home на телефоне с Микротиком. Через это приложение можно управлять бытовой техникой. С другим более домашним Huawei роутером работает без проблем.

Куда копать не понимаю … переадресация портов не помогает. Да и слишком широкий диапазон портов использует программа … Может подскажете можно-ли вынести за пределы NAT-a конкретный IP, типа DMZ зону сделать как в обычных роутерах? Или что-то более правильное можете посоветовать?

Выносить внутренние IP наружу плохая затея, без обеспечения защиты на сервисе, который использует этот внутренний IP.

Тут нужно проводить анализ запросов, которые шлет приложение. У меня с этим Firewall, за все время, не было никаких проблем ни с одним приложением для умного дома. Да и вообще ни с одним приложением, сервисом или сайтом.

выносится обычно определённый порт, если пробросить все порты, то можно потерять внешний доступ к роутеру или другим устройствам локальной сети и это не безопасно в принципе

А вот скажите правило DROP forward !LAN , он вообще должно быть просто у вас DROP input all есть , а forward нет )))

В нем нет особого смысла т.к. в него ничего не будет попадать.

У меня оно есть, оставил ради интереса, так вот оно всегда по нулям.

Вспомнил для чего оно.

DST-NAT срабатывает раньше Filter, соответственно drop на forward в filter будет работать если в filter не разрешить перенаправляемый порт.

Что-то вроде дополнительной защиты, но если долго не пользоваться можно забыть и потом не понять, почему перенаправление портов не работает.

Для меня как для новичка в этих вопросах статья оставила какие-то неоднозначные впечатления. С одной стороны автор вроде хорошо разбирается в вопросе, а в другом пишет что-то совершенно невнятное.

Автор борется в загрузкой CPU и при этом в фильтр добавлены правила для портов 8291 и 1194 почему они не вынесены в отдельные цепочки?

Правила для порта 1194 вообще непонятно какой там может быть перебор если подключение по сертификатам?

Но больше всего удивил ответ Даниилу, что правила цепочки forward должны быть выше правил input цитата «…обработка идет сверху вниз.», этим автор вообще ставит в ступор как правила из цепочки input могут попасть в forward? В таблице правило forward должно быть первым для цепочки forward, при этом в таблице оно может быть и десятым после input это никак не влияет на скорость, лишь визуальное восприятие, и тем более не влияет на цепочку input «Чем быстрее будут обрабатываться эти правила тем эффективней и ниже нагрузка».

Скажите а почему у вас в самом начале forward стоит выше чем input , у меня просто шаблон разорвался )))

Т.к. после того, как соединение становится established или related, оно обрабатывается в цепочке forward, а не input.

input это в основном новые подключения

Соответственно основной трафик и нагрузка на CPU идут через forward.

Эти правила ставим в самом начале т.к. обработка идет сверху вниз. Чем быстрее будут обрабатываться эти правила тем эффективней и ниже нагрузка.

🙂

Классная статья! С помощью ее настроил свой MikroTik CCR1016-12G

Рад, что помогла 🙂

Автору безусловно лайк, подписка, почет и уважение.

Возможно имеет смысл добавить правило 1.9.1, чтобы заблокированный сорс попадал в белый список если постучаться на определенный хитрый порт. Т.е. port knocking по сути, на тот случай если в бан попал не злоумышленник, а просто пользователь-растяпа.

Так у нас (у Вас) в конфигурации как раз в Interface List и нет WAN (есть Local и Internet), он есть в Interface (наряду с LAN-Bridge, LAN1-Ethernet, LAN2-Eth… и т.д.).

Т.е. in-interface-list=WAN это не правильно (при создании правила будет ошибка).

Ах, вы об этом. Это да, спасибо!

Заменил «WAN» на «Internet», чтобы не было разночтений с основными правилами

В Бонусе 2 я так понимаю небольшая ошибка.

Нужно либо

in-interface-list=Internet

либо

in-interface=WAN

Поправьте меня, если я не прав.

Ошибки нет, если присмотреться, то как раз in-interface-list=WAN там и указывается

Здравствуйте, Григорий.

Если доступ к Winbox разрешен только с доверенных адресов, то группа правил 1.5. по сути не нужны будут?

Здравствуйте,

В общем то да

Здравствуйте, Григорий.

В пункте 1.4. Защита от сканирования портов у Вас правило дропа раньше чем правило добавления адресов в адреслист. Почему так?

Здравствуйте,

Все потому, что правила обрабатываются по списку сверху вниз, зачем уже добавленный в дроп-лист адрес прогонять еще раз по тем же правилам?

А по хорошему, все правила дропа лучше всего вывести в RAW таблицу Firewall т.к. он отрабатывает еще раньше чем правила в Firewall Filter

Вопрос по правилу что отбрасывает все пакеты, которые предназначены для локальной сети, но не являются NAT.

» /ip firewall filter

add action=drop chain=forward connection-nat-state=!dstnat connection-state=new in-interface-list=Internet »

В чём суть фильтрации по состоянию соединения new, в этом правиле ? Если его использовать без connection-state=new, на чём это отразится ?

connection-state=new отрабатывает только на новом соединении т.е. все дальнейшие пакеты соединений established,related не будут проверяться. Соответственно снижается нагрузка Firewall на CPU.

Вы конечно можете сказать, зачем нам это в не нагруженных сетях вроде домашней эксплуатации. Но мое мнение таково, что лучше делать сразу корректно. Будет меньше ошибок при работе с более нагруженными сетями.

Есть ли смысл сделать правило чтобы при попытке залогинится под несуществующем логином ip попадал в бан?

Переборщики часто используют стандартный список пользователь(admin, user, root, и т.д.)

Есть смысл сделать хорошую защиту и разрешать доступ только доверенным IP, как по мне 😉

Например использовать Port-knocking или ICMP-knocking MikroTik : RouterOS : Стучимся к себе домой. Firewall Filter PortKnocking

а по такому вопросу не подскажите?

утечка входящего трафика на wan (ether1), torch показывает входящий трафик для «соседних» ip (ip динамика), куда копать?

Сначала посмотреть, что это за трафик, по каким портам TCP/UDP он «спамит»

У меня так у брата в сети провайдера не закрыт Netbios на уровне коммутатора, и идет постоянный спам на этих портах. Пришлось резать, через Firewall в RAW таблице.

Но паразитный трафик все равно будет, просто роутер будет менее нагружен, т.к. пакеты не будут проходить весь Firewall. Тут уже придется бороться другими методами 😉

DDoS Protect отлавливает DNS адреса гугла 8.8.8.8, 8.8.4.4 и вносит их в список. Происходит это не сказать что часто, но происходит. В этот момент интернет само собой отваливается. Как то можно запретить вносить DNS адреса в список? И почему он их отлавливает интересно?

Павел, можете ослабить защиту, но все равно это очень странно, что у вас DNS адреса попадают в блокировку.

Я пользуюсь IP адресами провайдера на роутере и у меня с этим все нормально.

Здравствуйте!

Скажите пожалуйста, а как сделать чтобы при включённом в конце drop all правиле работали торренты? Например Transmission открывает рандомный порт через UPnP, но, видимо, этот порт попадёт в drop all, да?

Советую отключить UPnP совсем, не нужен он в современных реалиях.

Transmission Прекрасно работает из под NAT без открывания портов.

Добрый день!

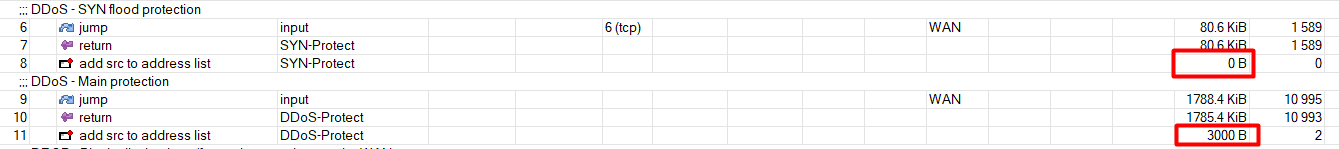

Один момент не пойму. Для чего создаете 1.2 и следом 1.3. По-моему достаточно оставить правило для SYN-flood — ведь он и так будет отбивать избыточные ACK запросы.

Дмитрий, не совсем так.

Запросы в сети и соединения не ограничеваются только ACK запросами и TCP соединениями.

Для примера:

Цепочка Syn flood protect не отработала, зато отработала цепочка Main

Добрый день!

Поставил на защиту от SYN флуда Ваши правила, только вместо action=drop добавляю ip в список, который дропаю в RAW. Но в этот список постоянно попадает мой локальный ip. Пробовал поднимать лимит до 1000 пакетов и ничего не изменяется. Почему так происходит?

Это значит, что с вашего ПК идут пакеты похожие на Syn flood

Отрабатывает это правило кидающее локальный трафик на проверку из цепочки forward в custom цепочку SYN-Protect

Можете убрать правило выше и оставить только это для входящих из вне соединений

Можете также посмотреть последнюю версию правил Firewall в статье MikroTik : RouterOS : Стучимся к себе домой. Firewall Filter PortKnocking